Saat ini merencanakan liburan melalui Internet sudah menjadi kegiatan yang biasa dilakukan banyak orang. Dahulu kita melakukan booking online dan mencetak setumpuk dokumen untuk perjalanan, namun sekarang smartphone menjadi teman setia yang terus memberikan akses Internet.

Home → Posts filed under security

Tips Aman Menggunakan Fasilitas Hotspot Saat Liburan

Saat ini merencanakan liburan melalui Internet sudah menjadi kegiatan yang biasa dilakukan banyak orang. Dahulu kita melakukan booking online dan mencetak setumpuk dokumen untuk perjalanan, namun sekarang smartphone menjadi teman setia yang terus memberikan akses Internet.

5 Scams In Internet

Nobody desires to get hooked right scam, but a variety of them are and so clever you could get caught up in them without possibly realizing that you're doing something that threatens your current internet stability.

So what are some popular world-wide-web scams?

1. Cashier's checks. This is often a new scam that may be becoming well-known, especially about craigslist. Let's say that you just post something for sale. A particular person writes a person, without seeing an item, and claims that they would like to purchase the idea. They will give you cashier's be sure is often even on the amount how the price is placed for. They even explain to put in it in order to that they're going to wait prior to the money appears before they get the merchandise. The money comes on in the account, they receive the merchandise, and after that suddenly, the standard bank calls. Turns out the verify wasn't good to begin with. To avoid this particular, only manage local men and women. Never recognize a check that is in excess of the amount. If possible, have ones bank browse the cashier's talk with the account that it turned out drawn upon.

2. Online online auctions. Although sites might become legitimate, the products may not be. To guard yourself, always purchase from a seller with positive feedback, make sure it's a reputable auction web page (like Ebay), understand the payment conditions, use a safe transaction method, and do not accept cashier's checks for goods.

3. Phishing. In this specific scam, someone publishes articles you from the legitimate organization, like a new bank, and explains to you that your particular information has become compromised. They subsequently direct that you another web page where you tend to be asked to enter your own personal information as a way to protect almost everything. Don't fall correctly. If it had been for real, you can have received a call or something from the mail. To be about the safe aspect, call the organization by researching the number inside the phone publication.

4. Disaster cons. A tragedy strikes and the following thing you recognize, someone is actually writing people asking for donations. Look these people up on the internet before a person write some sort of check.

5. Work cons. These may appear as work at home scams or even scams in which the person notifys you that many people found the resume on the internet and need to provide you with a job. Never do anything that requires you to pay for money in advance or offer your cultural security volume of bank account number.

Internet for Teens

Day-to-day you pick up about teenagers being attacked or compromised by people that reap the benefits of them using the internet. For the parent, this can be a frightening strategy. However, there are measures you can take to shield your teens on-line.

The pursuing is a summary of tips to assist ensure web security to your teens.

1. Talk in your teen. First, make sure that you speak to your teens concerning internet safety. Having great communication is always the very best preventive determine. After many, you may put safety features on your computer at house, but teens have access to computers just about everywhere they proceed. Make sure your youngster understands the dangers associated speaking with people they just don't know online, meeting people away from the internet, and applying their financial information to order something online.

2. Be informed. There are thousands of chat bedrooms, message planks, and forums out there for teenagers. As a result, there are 1000s of people available who pretend to be teens so as to converse using them. This is usually a dangerous circumstances. When your child is in your house, monitor their particular internet use without having to be too overbearing. Know what chat rooms they work with, what men and women they talk to each day, and ask every single child access their facebook pages. Let them realize that if they will have a computer in his or her room you've got the right to think about their net usage every now and then.

3. Report any suspicious conduct. If your teen tells people that someone online wants to meet them, do some investigating yourself on this person. Likewise, if your child tells you actually troubled by someone that is contacting them on the internet then report this person to the police. It is better to be safe compared to sorry.

4. Don't let cyber violence go not noticed. Cyber bullying can be a very actual threat to be able to internet protection, as properly as real and emotional well-being to help teens. If she or he is getting cyber bullied after that report this offenders to the next website that it must be occurring on after which it let the college know likewise. More and even more organizations along with websites are taking that seriously that days. On zynga, if an individual block a person now, it truly asks you if it was due to help cyber demi lovato.

Identity Theft

You'd probably hate to think that through ordering that new wallet or getting that airline ticket for holiday might end up costing you your individuality. While almost all websites are secure when it comes to transactions, your personal and monetary information might be compromised. As a result, they could open cards, checking accounts, and even get a ID and buy a new car along with your personal info. As a result, you could turn out owing 1000s of dollars, as very well as have to find legal help which will cost more money.

Identify theft every can unfortunately eventually anyone. Here is some information that could be helpful within recognizing that and preventing it to take care of your world wide web security.

Signs that your particular Personal Information May be Compromised

1. You receive something which you would not order.

2. Unexplained things pop up on your credit report. You probably won't even see this until you try to purchase something and you also are declined as a result of your poor credit rating.

3. Unexplained purchases make an appearance in your checking account or on your own credit cards.

4. You be given calls coming from bill hobbyists for accounts that you did certainly not open.

Preventing Identification Theft

1. Always shred any kind of unwanted bank card offers or maybe mail that will contain information that is personal such because your consideration number, social protection number, checking account number, etc.

2. Stay updated on the most recent scams. There usually are several websites about this.

3. use anti junk e-mail ware and keep your e-mail account has a spam filter into it to downpayment unwanted emails into.

4. Check the privacy policy on an internet site that wants personal info. Don't submit anything if doesn't necessarily have one.

5. Don't keep the personal or even financial information on your hard drive. Likewise, don't retailer your passwords using your laptop either.

6. Don't open up an attachment when you receive a e-mail from someone that you don't know. Use a good anti-virus plan to scan the e-mail first to ensure that it won't contain almost any phishing or perhaps virus programs on there.

7. Keep ones firewalls along with anti-virus software program up-to-date on all your computers.

If an individual suspect that a security has become compromised, change all your passwords, cancel your credit cards, close your money, and document it towards police. Also, report the activity at once for a financial institution and bank card company.

Login Facebook Gagal Akibat Virus

Kriptografi

Kriptografi adalah suatu ilmu yang mempelajari bagaimana cara menjaga agar data atau pesan tetap aman saat dikirimkan, dari pengirim ke penerima tanpa mengalami gangguan dari pihak ketiga. Menurut Bruce Scheiner dalam bukunya "Applied Cryptography", kriptografi adalah ilmu pengetahuan dan seni menjaga message-message agar tetap aman (secure).

Konsep kriptografi sendiri telah lama digunakan oleh manusia misalnya pada peradaban Mesir dan Romawi walau masih sangat sederhana. Prinsip-prinsip yang mendasari kriptografi yakni:

· Confidelity (kerahasiaan) yaitu layanan agar isi pesan yang dikirimkan tetap rahasia dan tidak diketahui oleh pihak lain (kecuali pihak pengirim, pihak penerima / pihak-pihak memiliki ijin). Umumnya hal ini dilakukan dengan cara membuat suatu algoritma matematis yang mampu mengubah data hingga menjadi sulit untuk dibaca dan dipahami.

· Data integrity (keutuhan data) yaitu layanan yang mampu mengenali/mendeteksi adanya manipulasi (penghapusan, pengubahan atau penambahan) data yang tidak sah (oleh pihak lain).

· Authentication (keotentikan) yaitu layanan yang berhubungan dengan identifikasi. Baik otentikasi pihak-pihak yang terlibat dalam pengiriman data maupun otentikasi keaslian data/informasi.

· Non-repudiation (anti-penyangkalan) yaitu layanan yang dapat mencegah suatu pihak untuk menyangkal aksi yang dilakukan sebelumnya (menyangkal bahwa pesan tersebut berasal dirinya).

Berbeda dengan kriptografi klasik yang menitikberatkan kekuatan pada kerahasiaan algoritma yang digunakan (yang artinya apabila algoritma yang digunakan telah diketahui maka pesan sudah jelas "bocor" dan dapat diketahui isinya oleh siapa saja yang mengetahui algoritma tersebut), kriptografi modern lebih menitikberatkan pada kerahasiaan kunci yang digunakan pada algoritma tersebut (oleh pemakainya) sehingga algoritma tersebut dapat saja disebarkan ke kalangan masyarakat tanpa takut kehilangan kerahasiaan bagi para pemakainya.

Berikut adalah istilah-istilah yang digunakan dalam bidang kriptografi :

- Plaintext (M) adalah pesan yang hendak dikirimkan (berisi data asli).

- Ciphertext (C) adalah pesan ter-enkrip (tersandi) yang merupakan hasil enkripsi.

- Enkripsi (fungsi E) adalah proses pengubahan plaintext menjadi ciphertext.

- Dekripsi (fungsi D) adalah kebalikan dari enkripsi yakni mengubah ciphertext menjadi plaintext, sehingga berupa data awal/asli.

- Kunci adalah suatu bilangan yang dirahasiakan yang digunakan dalam proses enkripsi dan dekripsi.

Kriptografi itu sendiri terdiri dari dua proses utama yakni proses enkripsi dan proses dekripsi. Seperti yang telah dijelaskan di atas, proses enkripsi mengubah plaintext menjadi ciphertext (dengan menggunakan kunci tertentu) sehingga isi informasi pada pesan tersebut sukar dimengerti.

Peranan kunci sangatlah penting dalam proses enkripsi dan dekripsi (disamping pula algoritma yang digunakan) sehingga kerahasiaannya sangatlah penting, apabila kerahasiaannya terbongkar, maka isi dari pesan dapat diketahui.

Secara matematis, proses enkripsi merupakan pengoperasian fungsi E (enkripsi) menggunakan e (kunci enkripsi) pada M (plaintext) sehingga dihasilkan C (ciphertext), notasinya :

Ee(M) – C

Sedangkan untuk proses dekripsi, merupakan pengoperasian fungsi D (dekripsi) menggunakan d (kunci dekripsi) pada C (ciphertext) sehingga dihasilkan M (plaintext), notasinya :

Dd(C) = M

Sehingga dari dua hubungan diatas berlaku :

Dd(Ee(M)) = M

Teknik Membuat Password

Potential security problem and challenge: Awas!, "Carder" mengintai anda

Oleh: Bara Iman Prasetyanto

Teknologi, ibarat mata uang yang mempunyai dua sisi. Begitu banyak hal positif yang dapat kita ambil, namun, dampak negatif dari kemajuan tersebut juga akan muncul sebagai tandingannya. Perkembangan teknologi berupa internet ini juga ditangkap oleh para pelaku kejahatan sebagai sarana untuk melakukan kejahatan berdimensi baru yang selanjutnya dikenal sebagai cyber crime, apalagi karena internet ini merupakan barang baru, otomatis banyak negara belum siap dengan perangkat hukum untuk mengaturnya. Oleh karena itu, angka kejahatan ini dari tahun ke tahun makin meningkat secara signifikan jumlahnya, baik dari segi korban maupun jumlah uang yang raib.

Ada banyak pendapat tentang macam kejahatan yang termasuk dalam kategori cyber crime namun secara umum jenis-jenis kejahatan yang termasuk dalam kategori ini antara lain cyber terrorism, cyber pornography, cyber stalking, cyber espionage, data forgery, hacking, dan carding ( credit card fraud ). Jadi sudah jelas bahwa carding atau credit card fraud merupakan salah satu dari jenis cyber crime.

Begitu banyak tutorial carding yang tersebar di internet, membuat kita harus waspada terhadap cyber crime jenis ini. Ada berbagai cara untuk melakukan kejahatan jenis ini. Biasanya para pemula, menggunakan teknik Phising & Scaming, karena teknik ini lah yang paling mudah untuk dilakukan. Biasanya para pemula membuat suatu situs yang begitu mirip dengan website lain untuk mencuri berbagai informasi tentang Credit Card anda. Hal ini pernah terjadi di Indonesia yaitu pada kasus website "klik BCA".

Mungkin sebagian orang akan sulit mengenali mana situs yang "fake" mana situs yang asli. Sebenarnya sangat mudah membedakannya, yaitu melihat domain/url yang ada pada website yang kita buka. Pastikan website yang kita buka itu adalah website yang asli. Namun, tetap saja ada sebagian orang yang masih belum mengerti tentang masalah ini.

Selain Phising dan Scamming, masih banyak lagi teknik-teknik yang dilakukan para carder untuk melakukan kejahatan ini secara online.Namun saya tidak akan menjelaskan secara detail teknik-teknik yang digunakan, karena tulisan ini tidak bertujuan untuk memberikan tutorial carding pada orang lain. Teknik-teknik itu diantaranya adalah :

1. SQL Injection Basic

Teknik ini menggunakan kelemahan dari SQL Injection String Login, caranya cukup mudah hanya dengan memasukkan beberapa code pada user dan password untuk login di website store admin.

2. Shopping Order Log

Ini sangat mudah untuk di dapatkan, ada berbagai log yang tersimpan di berbagai server. Bisanya dalam bentuk *.log, *.rtf, *.txt, *.xls, dsb.

3. Database Source Location

Pada bagian ini, kita mendapatkan informasi lokasi database. Sehingga kita bisa mendownload database yang ada di server. Kebanyakan yang include di server .mdb.

4. SQL Injection Advanced Shop Vulnreabilty

Mengunakan SQL Injection dengan cara menggunakan sedikit kombinasi: union, join, select, update, dsb.

5. Admin Shop Send Mail Order

Teknik ini tidak jauh berbeda dengan teknik-teknik lainnya. Database suatu website merupakan bagian yang penting dalam teknik ini.

Selain secara online, carding juga dapat dilakukan secara fisik. Carding dilakukan dengan mengunakan kartu kredit milik orang lain untuk berbelanja di tempat belanja yang menerima pembayaran memakai kartu kredit. Baik itu di tempat-tempat pembelanjaan yang modern, mall, toko mas, serta semua tempat-tempat yang berlogo Master, Visa, Maestro, Cirrus, American-Express dan sebagainya.

Sebagai penutup, saya hanya dapat berpesan, berhati-hatilah terhadap perkembangan teknologi khususnya Internet. Pastikan seluruh kegiatan anda selama di dunia maya tidak di pantau oleh orang-orang yang tidak bertanggung jawab. Semoga tulisan ini dapat menjadi sebuah ilmu sebagai pembelajaran yang berharga dalam kehidupan.

Sumber :

http://www.tandef.net/carding diakses pada 25/9/2011 pukul 20:30

http://www.esc-creation.org/showthread.php?tid=18&page=1 diakses pada 25/9/2011 pukul 20:30

http://kambing.ui.ac.id/bebas/v17/com/ictwatch/paper/paper049.htm diakses pada 26/9/2011 pukul 21:30

Sign In Seal Yahoo Untuk Mencegah Phising

Perlindungan Ganda Untuk Account Google Anda

Email, salah satu media elektronik ini merupakan salah satu pintu masuk utama menuju pintu beberapa account yang lain seperti social network( Facebook, twitter), payment processor(Paypal, alertpay), domain, hosting, blog, dan masih banyak lagi yang lainnya. Seketat apapun kita menjaga password kita agar password tidak diketahui orang lain, masih banyak jalan untuk membongkar password kita. Hal seperti itu tidak akan kita bahas, yang dibahas disini adalah bagaimana mengamankan email kita dari orang yang bertanggung jawab khususnya pada gmail.

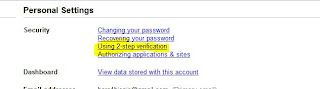

Email, salah satu media elektronik ini merupakan salah satu pintu masuk utama menuju pintu beberapa account yang lain seperti social network( Facebook, twitter), payment processor(Paypal, alertpay), domain, hosting, blog, dan masih banyak lagi yang lainnya. Seketat apapun kita menjaga password kita agar password tidak diketahui orang lain, masih banyak jalan untuk membongkar password kita. Hal seperti itu tidak akan kita bahas, yang dibahas disini adalah bagaimana mengamankan email kita dari orang yang bertanggung jawab khususnya pada gmail. Untuk mengaktifkan fitur ini, silahkan anda membuka halaman Dashboard account Google anda di sini: https://www.google.com/accounts/ManageAccount kemudian klik Using 2-step verification pada kolom Security.

Untuk mengaktifkan fitur ini, silahkan anda membuka halaman Dashboard account Google anda di sini: https://www.google.com/accounts/ManageAccount kemudian klik Using 2-step verification pada kolom Security.

Klik tombol Next lagi ^_^

Klik tombol Next lagi ^_^ Kemudian pada step selanjutnya akan tersedia kode backup jika suatu saat anda kehilangan perangkat seluluar anda atau karena suatu hal anda tidak bisa mendapatkan akses kode untuk dapat membuka account Google anda. Saya sarankan anda mencetak kode backup tersebut dan menyimpannya baik-baik. Klik Next untuk melanjutkan.

Kemudian pada step selanjutnya akan tersedia kode backup jika suatu saat anda kehilangan perangkat seluluar anda atau karena suatu hal anda tidak bisa mendapatkan akses kode untuk dapat membuka account Google anda. Saya sarankan anda mencetak kode backup tersebut dan menyimpannya baik-baik. Klik Next untuk melanjutkan.

Popular Posts

-

Pada masyarakat modern, Handphone (HP) sudah menjadi sebuah kebutuhan primer. Padahal penggunaan HP itu sendiri ternyata menimbulkan radiasi...

-

Karena banyak pertanyaan apakah berita ini hoax atau bukan. Kita tunggu info sebenarnya saja dari Google. Hak Cipta dunia-fun.com Yang ane s...

-

Kabar Gembira lagi nh buat para pengunjung blog ini Rencananya, Do Fun akan mengadakan kuis berhadiah Pulsa atau Saldo Paypal, yang akan dia...

-

Saat itu pukul 10.20 WIB tahun 1883, sebuah gunung berapi meletus di Selat Sunda. Gunung Krakatau (orang barat menyebutnya Krakatoa) yang sa...

-

Alhamdulillah , Ujian sekolah sudah sukses dilalui . Kini tiba saatnya melanjutkan babak selanjutnya yaitu Babak final . Ujian Nasional 201...